近日,在某AI交流群中,有资深技术人员爆料,其所在公司部署著名开源知识库项目FastGPT后,发现服务器异常,并随之展开问题排查,发现FastGPT的官方Docker镜像中检测到恶意挖矿木马!

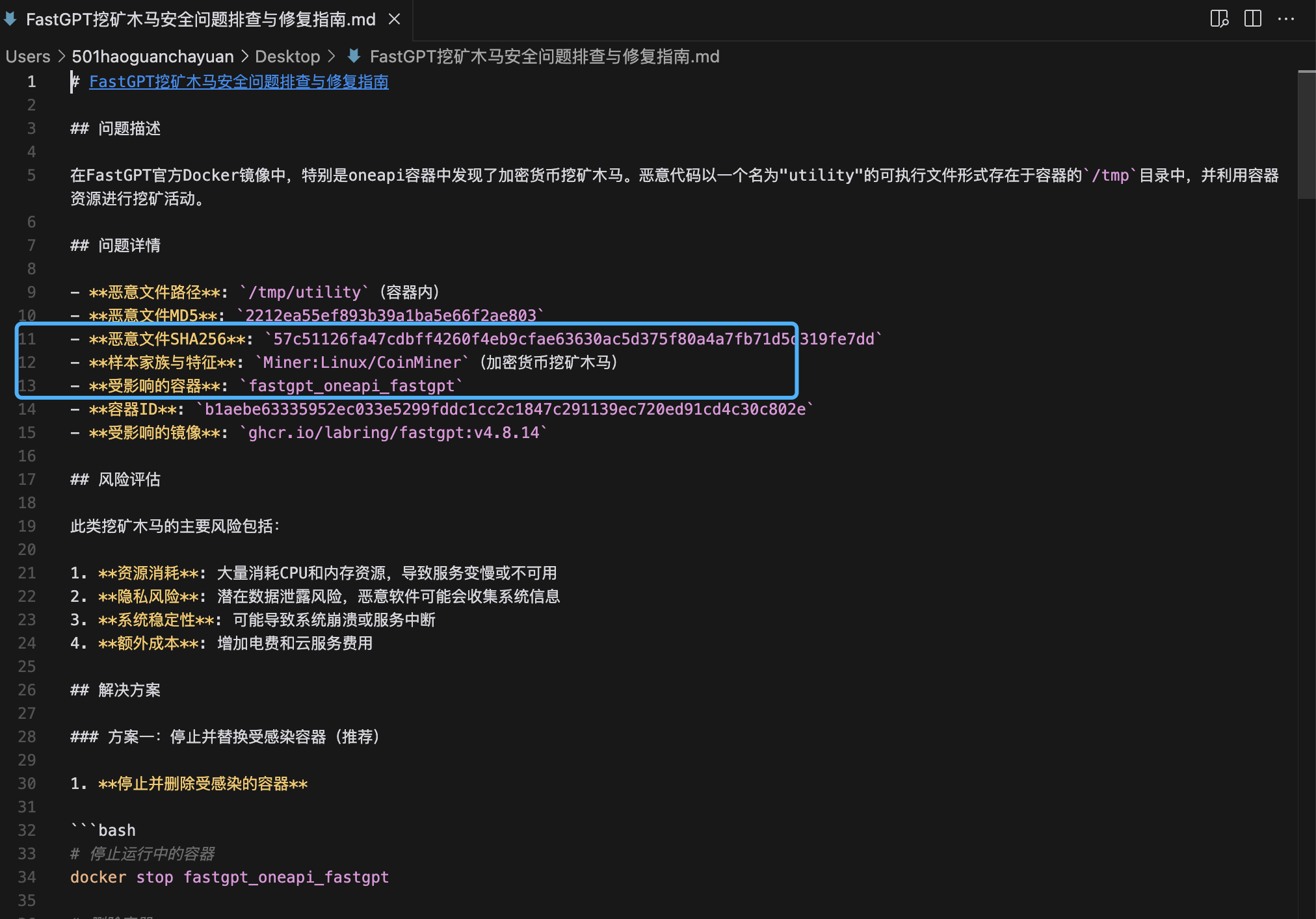

该木马在FastGPT oneapi容器内以“utility”可执行文件形式存在于/tmp目录中,利用容器资源秘密挖掘加密货币。

FastGPT 是一个基于大型语言模型(LLM)的开源知识库问答系统,他能够帮助用户轻松构建和部署复杂的问答系统。

该项目在github社区上有超过22万的点赞,也是目前技术人员普遍认为的最好的开源知识库项目。

根据第三方检测工具显示,本次挖矿木马藏于FastGPT oneapi容器内,以“utility”可执行文件形式存在于/tmp目录中,它可以利用容器资源秘密挖掘加密货币。挖矿木马危害极大,不仅会消耗大量CPU和内存资源,导致服务性能急剧下降,还可能引发数据泄露风险,带来不可预知的经济损失。

该木马感染的镜像版本为ghcr.io/labring/fastgpt:v4.8.14,初步推测恶意代码可能通过以下途径植入:

虽然截止到现在,FastGPT官方并未对此事进行声明,但大家普遍倾向这是一起安全隐患问题,不是官方人员故意为之。

如果后续需要使用该项目的团队,可以采取以下措施规避风险:

停止并替换受感染容器

用户应首先停止并删除受感染的oneapi容器,必要时删除存在漏洞的镜像,并使用官方认证的可信源镜像(推荐阿里云镜像)替代,确保系统安全。

加固容器配置

为防范类似攻击,建议在docker-compose配置文件中增加资源限制、启用“no-new-privileges”安全选项,并将/tmp目录挂载为临时文件系统,以降低风险。

升级至最新版本并迁移AI Proxy

针对长期安全防护,官方推荐用户升级至FastGPT v4.9.0及以上版本,并将OneAPI服务替换为全新设计的AI Proxy,以获得更高安全性和更优性能

小规模的AI创业公司需要注意了!

此次FastGPT挖矿木马事件给AI从业人员敲响了警钟。许多小规模的AI团队在开发项目时,普遍采用开源项目进行整合,以节省开发成本和时间。然而,开源项目的安全隐患往往被忽视,无脑用开源项目的方式非常不可取。开发人员尤其需要将风险提前告知不懂技术的老板们,以避免后续项目背锅。