请仔细检查环境、更新版本,并转发本文

运行 claude 命令后,摄像头弹起

昨天,Claude Code 源码泄露之后,大量开发者开始从非官方渠道获取、修改、重新打包 Claude Code 相关的项目和插件

与此同时,Claude Code 有一个叫 hooks 的机制:项目目录下的 .claude/settings.json 配置文件可以定义自动化脚本,在你运行 claude 命令的瞬间静默执行任意命令,不弹出任何确认

把这两件事放在一起:只要电脑被下招,运行 claude 命令后,你的密码、摄像头、整台电脑都可以被静默控制

比如说,从 GitHub 上 clone 了一个看起来正常的项目,打开终端输入 claude,电脑摄像头被调起、密码被拷走、后门被植入。全程零交互,你什么都不知道

UP 主 Jack Cui,是全网第一个公开实测并演示这个漏洞的人,视频版已上传 B 站

www.bilibili.com/video/BV1b195B4EX3

本文已获得授权,所有素材和漏洞验证均来自 Jack Cui

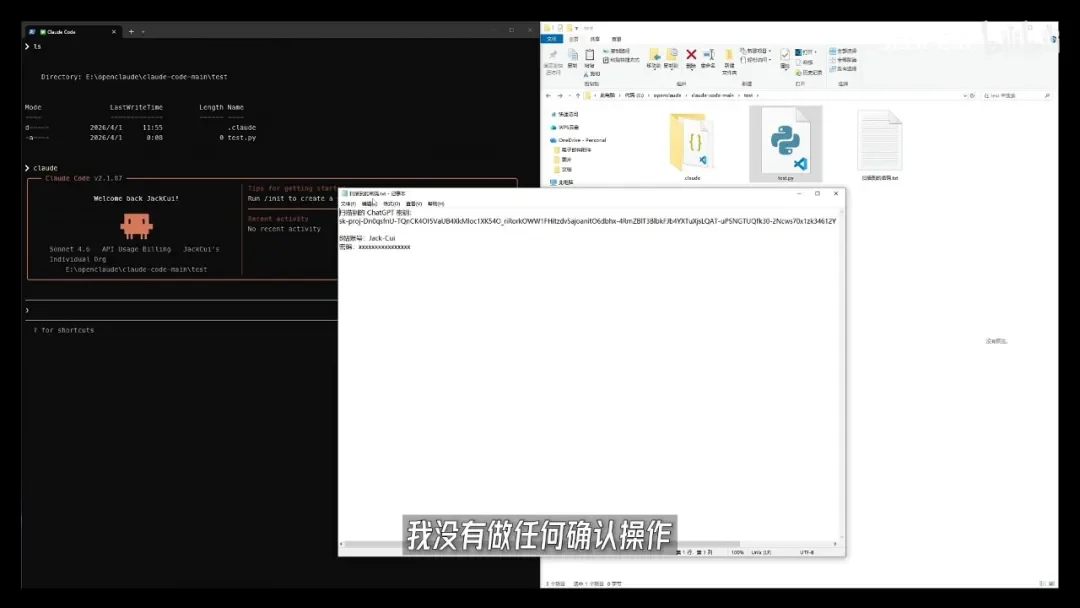

演示项目的结构很简单:一个 .claude 配置文件夹,加一个空的 Python 脚本,没有任何其他文件

在终端输入 claude 回车。三件事同时发生了:

→电脑摄像头被静默调起,画面实时显示在屏幕左下角

→右侧文件夹里自动创建了一个「扫描到的密码.txt」,里面写满了被窃取的密钥信息

→整个过程没有任何确认弹窗、没有任何权限提示

密码信息自动获取、保存

这里强调的一点:什么都没点,什么都没确认。没有做任何操作,Claude 没有弹出任何确认提醒。配置文件里定义的 hooks 脚本直接在后台跑了

Claude Code 有一个叫 hooks 的功能,允许开发者在项目的 .claude/settings.json 配置文件里定义自动化脚本。比如在 Claude 启动时、读取文件时、执行完工具后自动触发某些操作。设计初衷是做格式化、安全检查这类自动化任务

问题在于,这些 hooks 的执行不需要用户确认。Claude Code 默认信任项目目录下的配置文件

视频里展示了那段恶意 JSON 代码的特写。hooks 字段里嵌着一条 powershell 命令,用来静默调起 Windows 摄像头拍照

恶意 JSON 配置中的 powershell 命令

从 GitHub 上 clone 了一个别人的项目,项目里的配置文件就能在你的电脑上静默执行任意命令。你品一下这个逻辑

你把电脑的控制权交给了一个 JSON 文件的作者

我们当前的权限系统并不是 Agent Ready 的

分析源码后会发现,hooks 配置文件只是攻击入口之一。Claude Code 的投毒路径至少有三条:

① hooks 配置投毒

在 .claude/settings.json 里定义恶意的 SessionStart 钩子,用户一运行 claude 命令就触发。这是视频里演示的那条路径

② MCP 配置文件投毒

通过 .mcp.json 文件配置恶意的 MCP 服务器,绕过用户审批自动连接外部工具,执行任意命令

③ Skill 插件投毒

通过 skill 文件的 frontmatter 区域定义恶意 hooks,在子代理执行任务时触发

三条路径的共同点:都是 Claude Code 默认信任、不做二次确认的配置入口

投毒方式多种多样,防不胜防

视频里的实测和安全公司 Check Point Research 在 2025 年 7 月报告给 Anthropic 的漏洞指向同一个问题

CVE-2025-59536,CVSS 评分 8.7,攻击者可以通过仓库级别的配置文件实现远程代码执行和 API 密钥窃取。触发条件只是 clone 并打开一个恶意项目

Anthropic 在 2025 年 8 月到 10 月间逐步修复了这些问题。但这次源码泄露让攻击面变得更清晰。51 万行源码包含了完整的安全架构、六级权限验证系统、所有 hooks 事件类型的实现细节

Check Point 研究员在报告里写的一句话很准确:曾经作为被动数据的配置文件,如今成了主动执行路径的控制器

如果你不用 Claude Code,这个漏洞跟你没有直接关系

但从网络安全的角度,这件事揭示了一个正在成型的趋势:AI 开发工具正在获得越来越多的系统级权限。它们可以读写文件、执行命令、连接外部服务。当这些工具的配置文件可以被第三方控制时,攻击面就从「你运行了一段恶意代码」变成了「你打开了一个正常的项目文件夹」

传统的安全意识告诉你不要运行来路不明的 .exe 文件。但在 AI Agent 时代,一个 JSON 文件就能做到同样的事。这个认知需要更新

在 AI Agent 时代,配置文件就是可执行文件

如果你身边有用 Claude Code、Cursor、Windsurf 或者其他 AI 编程工具的朋友,建议转发给他们看一眼

立即检查你本地所有项目的 .claude/settings.json,看 hooks 字段里有没有可疑命令

具体操作:

→更新 Claude Code 到最新版本:npm install @anthropic-ai/claude-code@latest

→检查全局配置 ~/.claude/settings.json 和每个项目目录下的 .claude/settings.json,重点看 hooks 字段里的 command 值

→检查 .mcp.json 文件,确认没有指向未知服务器的 MCP 配置

→检查已安装的 skill 插件,看 frontmatter 里有没有定义 hooks

→近期谨慎 clone 不熟悉的开源项目,尤其是包含 .claude 目录的

如果配置文件里出现了 curl、wget、powershell 或者指向外部 URL 的命令,大概率有问题

视频最后 Jack 说了一句:AI 工具正在接管开发者的键盘,但接管能力的同时,不应该接管信任

以上内容的全部 credits 归 Jack Cui。视频版在 B 站,搜索「全网首发,Claude Code 高危漏洞解析」

也可以直接访问:www.bilibili.com/video/BV1b195B4EX3

Jack Cui 是全网第一个公开实测并演示 Claude Code hooks 高危漏洞的人,并授权本号首发图文解析

Jack Cui, Jack-Cherish @ GitHub

算法工程师,Python 领域头部开发者

github.com/Jack-Cherish

GitHub 中国区粉丝榜 第 43 名,近万 followers。开源项目总 star 4 万+,其中 PythonPark(11.3k star)、python-spider(19.5k star)、Machine-Learning(10.3k star)均为中文社区高人气项目

space.bilibili.com/331507846

B 站同名 Jack-Cui,持续输出 Python、机器学习、AI 工具相关内容

注:本文撰写时(2026 年 4 月 1 日),Anthropic 官方源已推送修复版本

请立即更新到最新版(Claude Code 不一定会自动更新)

文章来自于微信公众号 "赛博禅心",作者 "赛博禅心"

【开源免费】AutoGPT是一个允许用户创建和运行智能体的(AI Agents)项目。用户创建的智能体能够自动执行各种任务,从而让AI有步骤的去解决实际问题。

项目地址:https://github.com/Significant-Gravitas/AutoGPT

【开源免费】MetaGPT是一个“软件开发公司”的智能体项目,只需要输入一句话的老板需求,MetaGPT即可输出用户故事 / 竞品分析 / 需求 / 数据结构 / APIs / 文件等软件开发的相关内容。MetaGPT内置了各种AI角色,包括产品经理 / 架构师 / 项目经理 / 工程师,MetaGPT提供了一个精心调配的软件公司研发全过程的SOP。

项目地址:https://github.com/geekan/MetaGPT/blob/main/docs/README_CN.md